Security Research

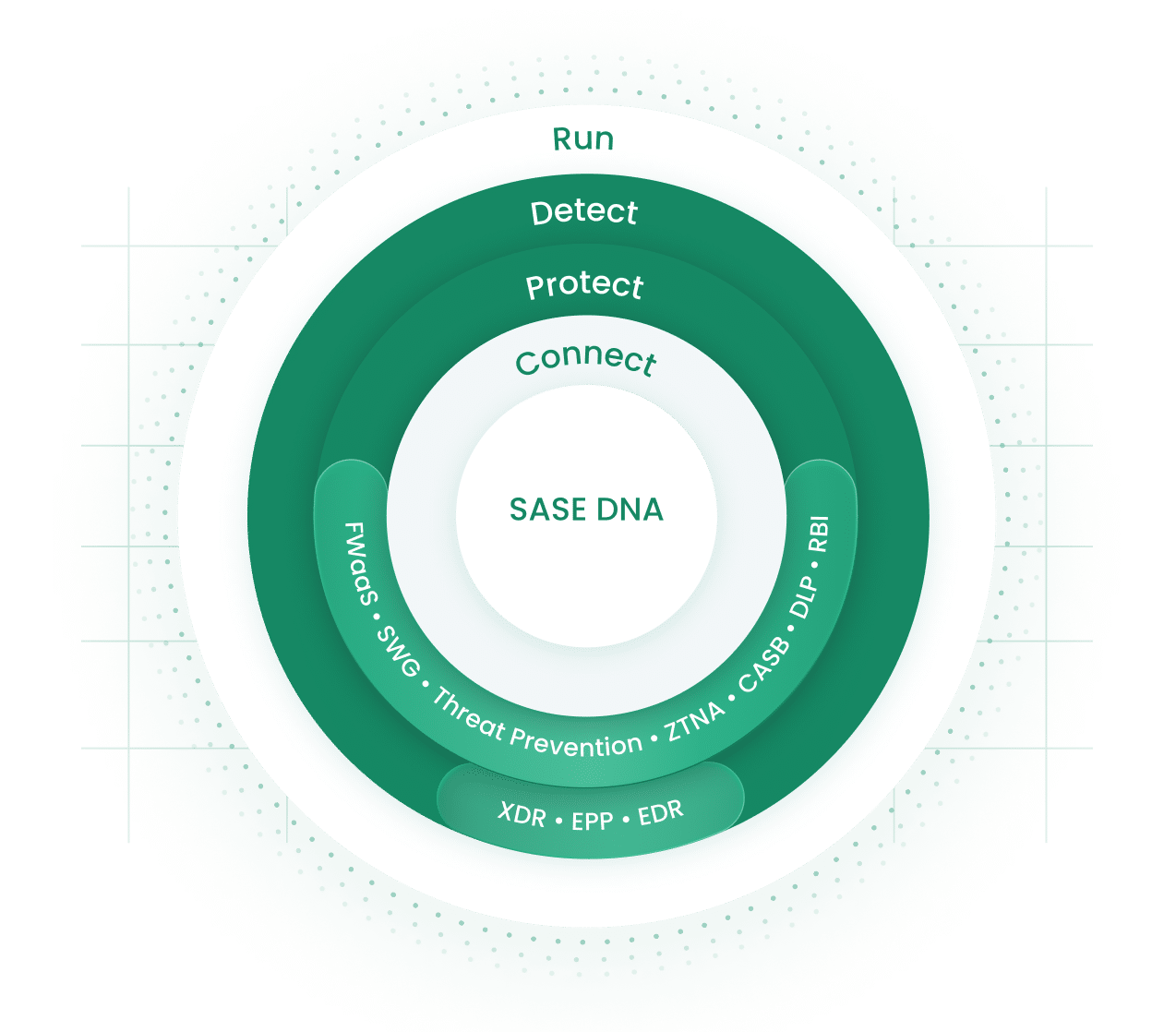

Cato Networks wurde mit der DNA von Sicherheit und Netzwerk in einem Unternehmen gegründet. Cato bietet alle Sicherheitsfunktionen in einer einzigen, Cloud-nativen Plattform, während unsere Sicherheitsexperten rund um die Uhr daran arbeiten, den besten Schutz für unsere Kunden zu gewährleisten. Mit Cato genießen Unternehmen überall konsistente Inspektions- und Richtliniendurchsetzung mit immer aktuellen Sicherheits-Engines – mit dem Vertrauen, das Sicherheitsteams suchen, und der Erfahrung, die Endbenutzer lieben.

Ein echtes Sicherheitsunternehmen

Ein Sicherheitsanbieter mit einer echten Sicherheits-DNA, dem Sie vertrauen können

Gegründet und geleitet von einem der Paten der Cybersicherheit, Shlomo Kramer (Mitbegründer von Checkpoint Software und Imperva), hat das Team von Cato Networks eine echte Sicherheits-DNA. Das Team setzt sich aus Veteranen der Sicherheitsbranche und ehemaligen Experten für Bedrohungsforschung des Militärs zusammen, und die Lösung wurde von Grund auf so konzipiert, dass sie jedem Unternehmen Sicherheit auf Enterprise-Niveau bietet. Die Kunden profitieren von einem vertrauenswürdigen Partner, der die Sicherheit von Grund auf versteht und Ergebnisse liefert, die die Sicherheitslage des Unternehmens kontinuierlich verbessern.

Cato CTRL: Austausch von Threat Intelligence und Forschungsergebnissen mit der Cybercommunity

Das Cato Cyber Threats Research Lab (CTRL) führt fortlaufende Sicherheitsforschung in einem breiten Spektrum von Bereichen durch und liefert verwertbare, zuverlässige und zeitnahe Informationen über Bedrohungen. Experten von Cato CTRL veröffentlichen Blogs, Forschungspapiere, Berichte und Masterclass-Webinare – all dies finden Sie auf der Cato CTRL-Seite.

Ein speziell entwickeltes, automatisiertes, KI-verwaltetes Threat Intelligence-System

Aktuelle Bedrohungsdaten sind der Schlüssel zur Aufrechterhaltung einer optimalen Sicherheitslage und zur Abwehr von Malware, Phishing, Ransomware und anderen Cyberangriffen. Die Sicherheitsexperten von Cato haben ein zweckmäßiges KI-basiertes Reputationssystem entwickelt, das selbstständig Bedrohungsindikatoren aus über 250 Bedrohungsdaten-Feeds sammelt und bewertet. Das System misst kontinuierlich die Qualität und Relevanz von Bedrohungsdaten und simuliert die möglichen Auswirkungen auf den realen Datenverkehr. Eine aktualisierte und aggregierte Blacklist wird automatisch auf der Cato SASE Cloud-Plattform veröffentlicht, um einen aktuellen Schutz mit nahezu null Fehlalarmen zu gewährleisten, ohne dass der Kunde selbst aktiv werden muss.

Schnelle Entschärfung aufkommender Bedrohungen

Unternehmen kämpfen oft mit dem Prozess, den Ressourcen und der Zeit, die nötig sind, um ihre Netzwerke vor neuen Schwachstellen (CVEs) zu schützen. Über das Cato IPS bieten wir virtuelle Patches an, um Versuche, diese Schwachstellen auszunutzen, schnell zu blockieren und die Netzwerke unserer Kunden zu schützen. Das engagierte Expertenteam von Cato erstellt, testet und implementiert neue IPS-Regeln in Rekordzeit, um eine schnelle Anpassung an neue CVEs zu ermöglichen, ohne dass eine Beteiligung des Kunden erforderlich ist. Dieses „virtuelle Patching“ gibt Unternehmen die Gewissheit, dass sie vor neuen Bedrohungen mit hohem Risiko geschützt sind, während sie sich die Zeit nehmen, betroffene Systeme sorgfältig zu aktualisieren und zu patchen.

Das Security Research-Team von Cato

Die Forschungs- und Entwicklungsteams von Cato bestehen aus ehemaligen IDF-Cybersicherheitsanalysten und Datenwissenschaftlern, die zusammenarbeiten, um sicherzustellen, dass unsere Kunden stets vor bekannten und neuen Cyber-Bedrohungen und -Angriffen geschützt sind. Ihr Fachgebiet umfasst fortschrittliche Angriffsanalysen, Reverse Engineering, Softwareentwicklung, Datenwissenschaft, KI (künstliche Intelligenz) und ML (maschinelles Lernen).

Die Cato SASE Cloud-Plattform treibt das digitale Geschäft voran

Kunden nutzen Cato, um komplexe Legacy-Architekturen mit mehreren Sicherheits-Point-Solutions und kostspieligen Netzwerkdiensten zu eliminieren.

Die einzigartige SASE-Plattform von Cato bietet überall und für jeden einen sicheren und optimierten Anwendungszugang.

Cato Networks wurde im Gartner® Magic Quadrant™ for Single-Vendor SASE 2024 als Leader ausgezeichnet.

„Cato Networks ist das Aushängeschild für ZTE und SASE.“

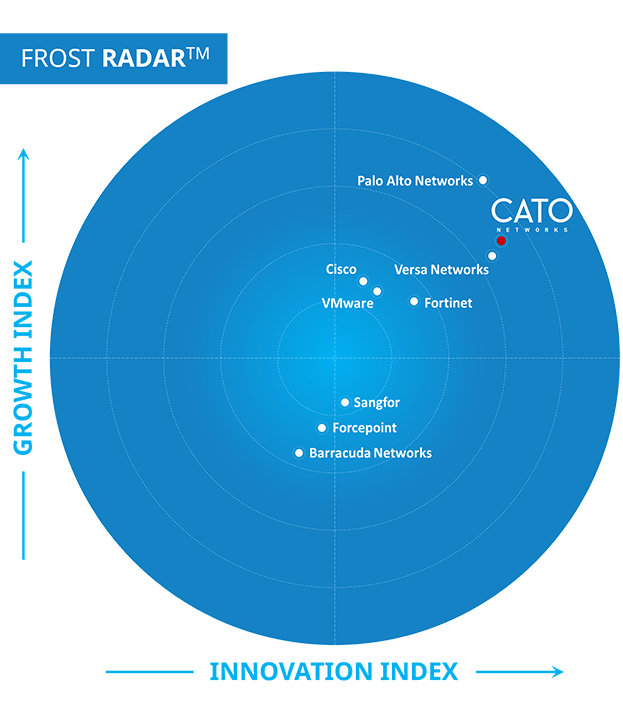

Cato Networks als Wachstums- und Innovationsführer im Bereich SASE anerkannt

Cato SASE im GigaOm Radar-Bericht als „Leader“ eingestuft

Cato Networks als weltweiter SSE-Produktführer anerkannt

WAN-Transformation mit SD-WAN: Schaffung einer ausgereiften Grundlage für den SASE-Erfolg

„Wir haben einen Einbruchs- und Angriffssimulator auf Cato laufen lassen, die Infektionsraten und die laterale Bewegung sind einfach gesunken, während die Erkennungsraten gestiegen sind. Dies waren Schlüsselfaktoren für das Vertrauen in die Sicherheit von Cato.“

Cato testen

Die Lösung, auf die IT-Teams gewartet haben

Lassen Sie sich überraschen!