Extended Detection and Response (XDR)

XDR de Cato est la première solution de détection et de réponse basée sur SASE de l’industrie qui offre aux équipes de sécurité des outils granulaires et efficaces d’investigation et de correction en ce qui concerne les menaces. Les algorithmes d’intelligence artificielle et d’apprentissage machine de XDR par Cato aident à identifier les menaces dans un lac de données massif, et à les faire ressortir de façon gérable à des fins d’analyse et de résolution au sein de l’application de gestion Cato.

Fonctionnalités de XDR par Cato

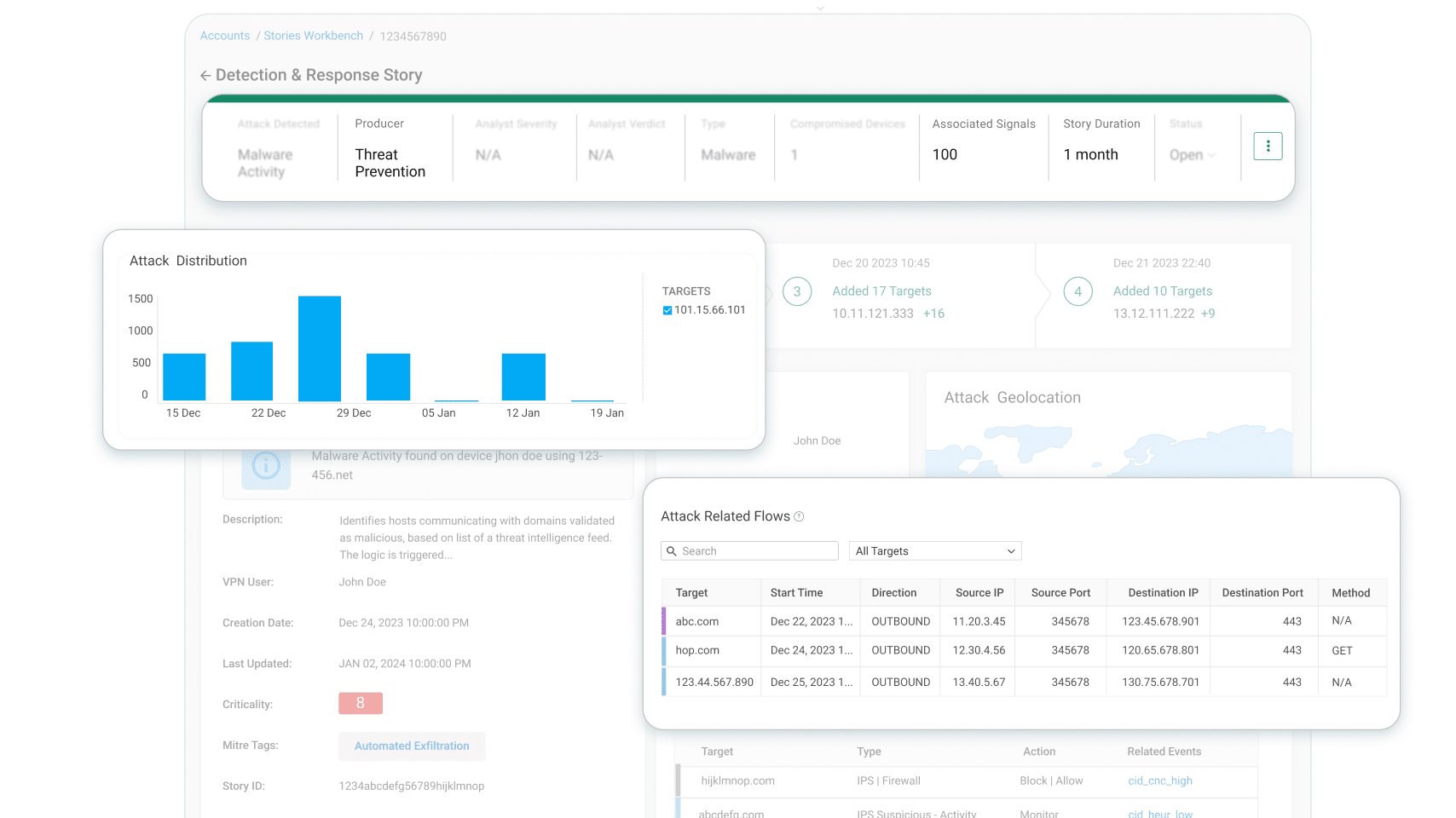

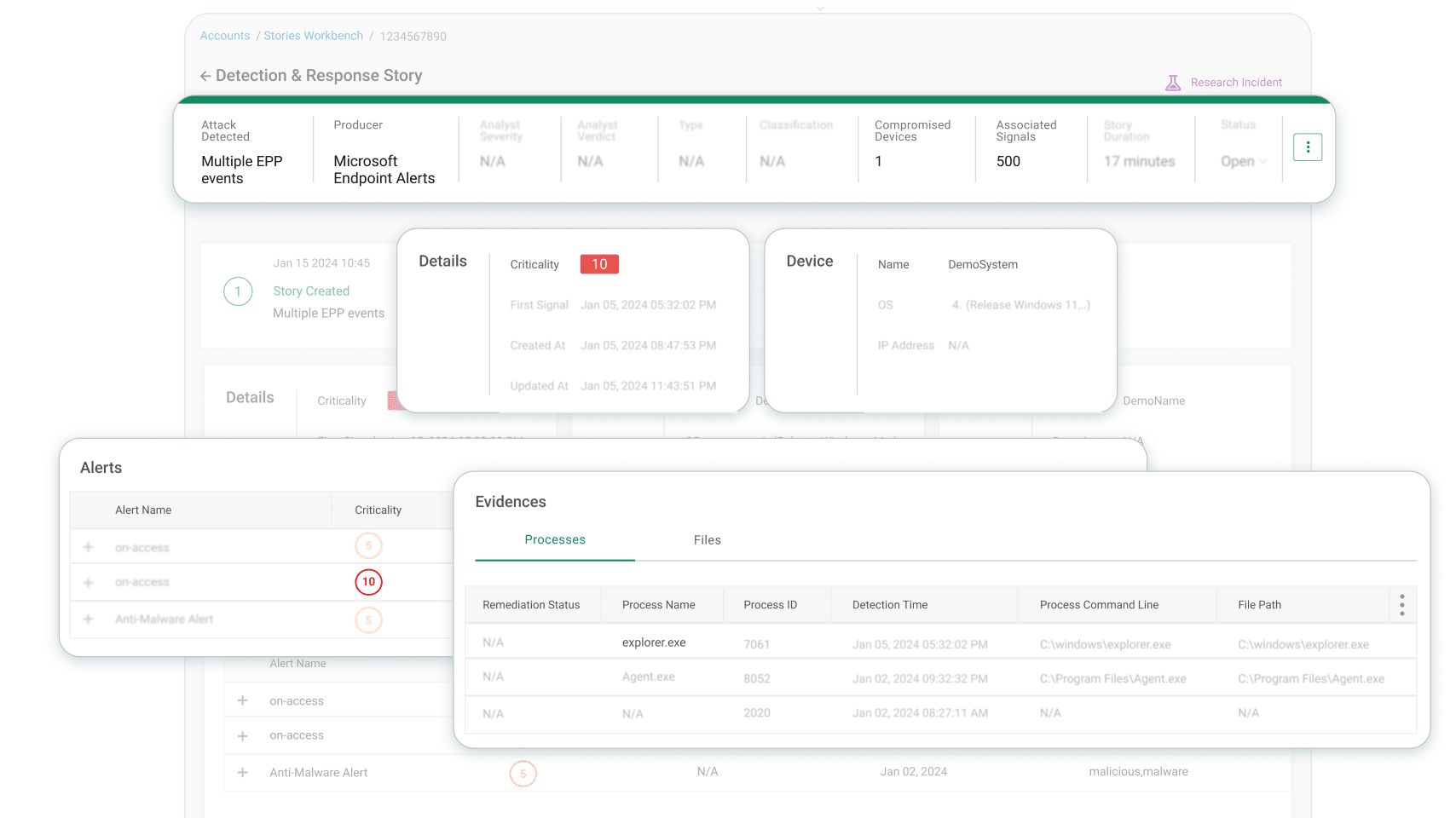

Voyez au-delà de la fatigue des alertes des moteurs de prévention des menaces

XDR de Cato regroupe les événements de bloc générés par les moteurs de sécurité en temps réel de Cato et les regroupe en un seul incident de prévention des menaces. Ces incidents aident les équipes de sécurité à surmonter la fatigue des alertes, à détecter rapidement un dispositif compromis et à prendre les mesures de confinement et de correction appropriées.

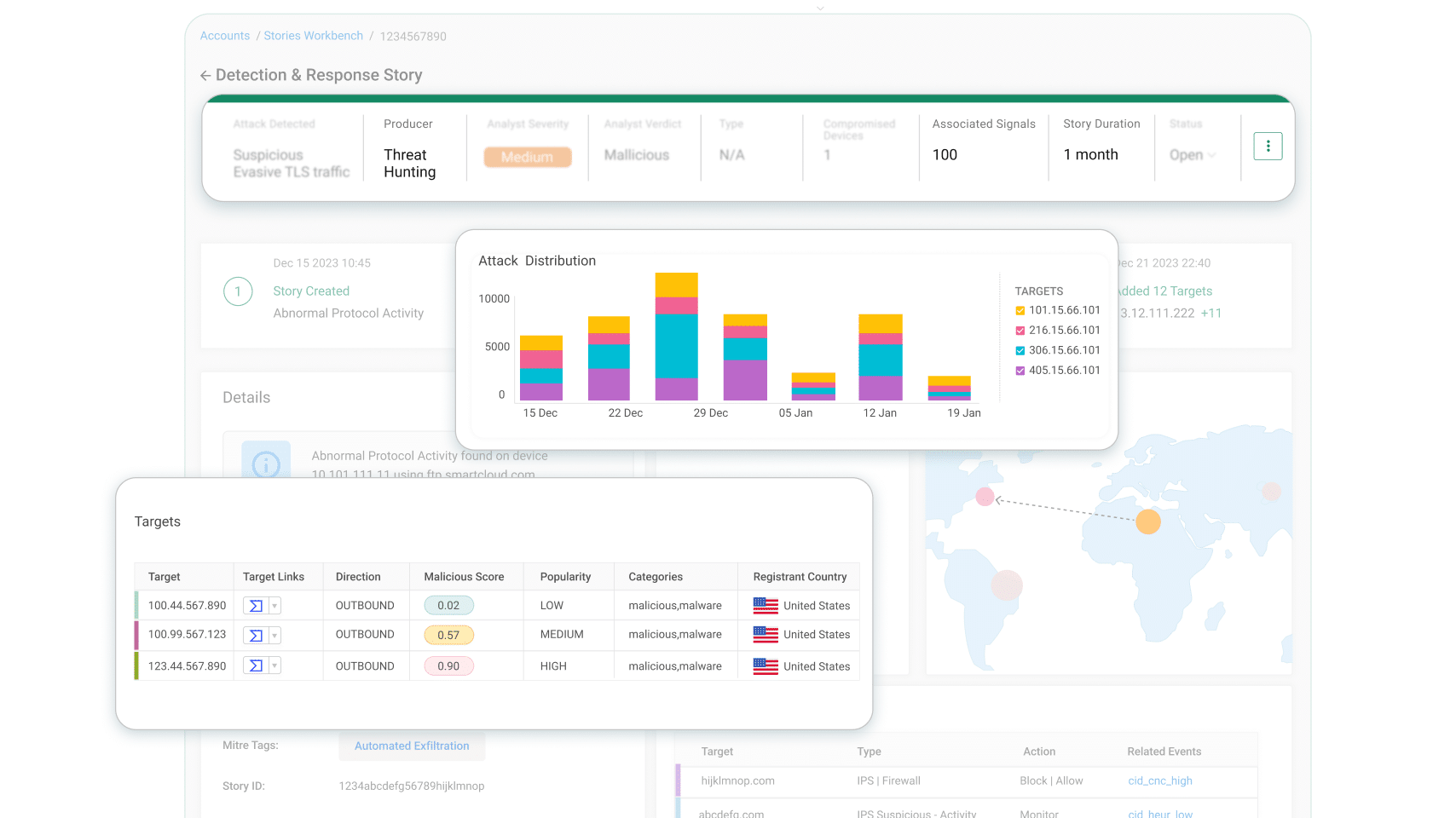

Détectez et corrigez les menaces de sécurité évasives

Les incidents révélés par la chasse aux menaces de XDR par Cato sont créés par les moteurs à base d’intelligence artificielle et d’apprentissage machine de Cato. Le moteur de chasse aux menaces analyse en permanence le lac de données pour détecter des indicateurs anormaux de menaces résidentes qui n’ont pas été bloquées par les couches de prévention. Le moteur de recherche de menaces regroupe les différents signaux en un seul incident pour que les analystes de sécurité puissent mener une enquête plus approfondie. De plus, les algorithmes d’apprentissage machine suggèrent un score de risque pour chaque incident afin d’aider les équipes de sécurité à hiérarchiser les investigations sur les menaces.

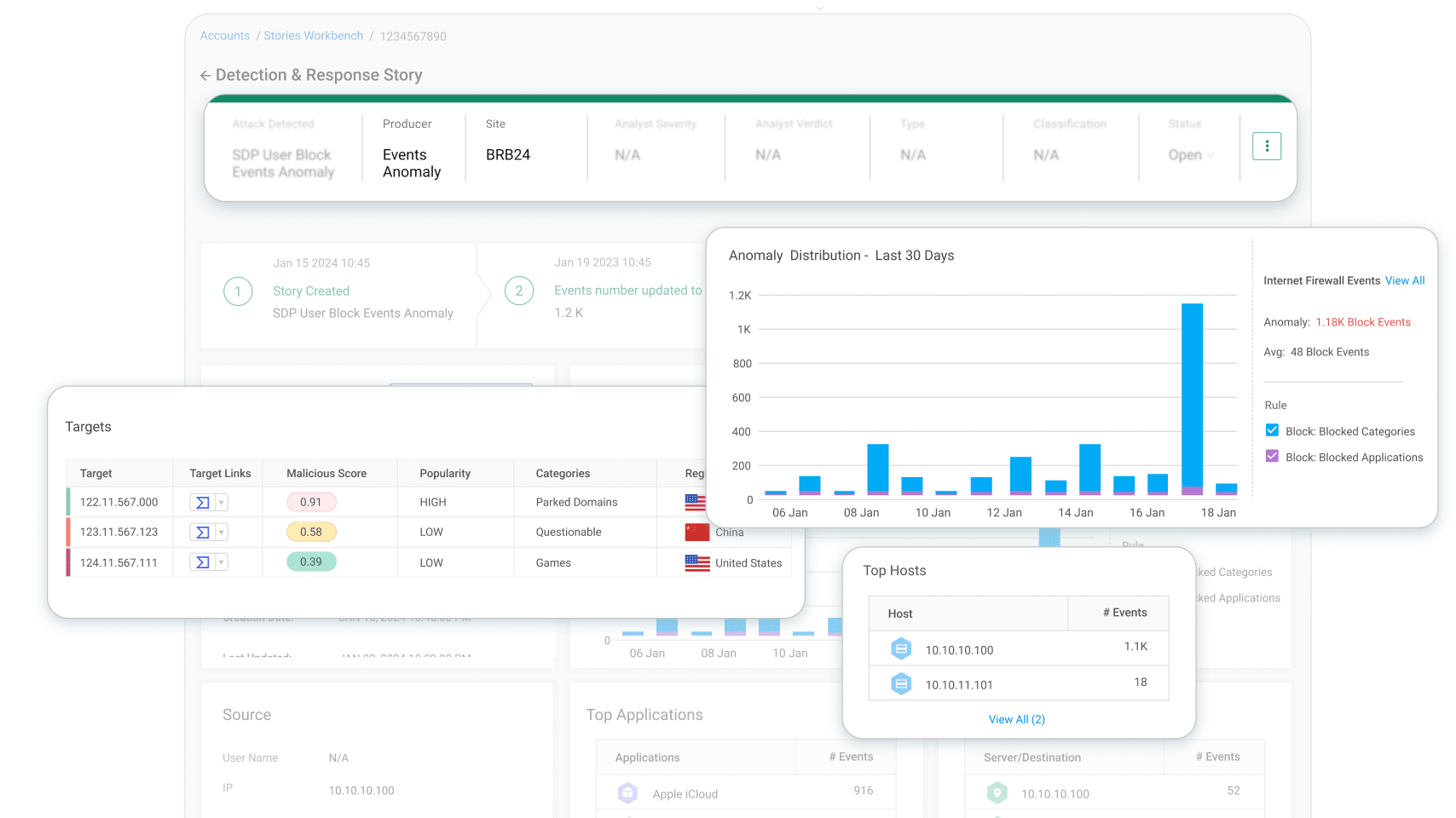

Enquêter sur les activités suspectes des utilisateurs avec la détection d’anomalies

Cato XDR intègre des fonctionnalités d’analyse comportementale des utilisateurs finaux (EUBA) pour identifier les comportements inhabituels susceptibles d’indiquer une intention malveillante. Les moteurs de détection d’anomalies à base d’intelligence artificielle et d’apprentissage machine comparent l’activité réseau des utilisateurs avec une référence précalculée et vous avertissent des écarts suspects grâce à la création d’incidents de détection d’anomalies. Les équipes de sécurité reçoivent des informations détaillées pour enquêter efficacement et déterminer si l’incident signalé est malveillant ou bénin, pour ensuite prendre des mesures en conséquence.

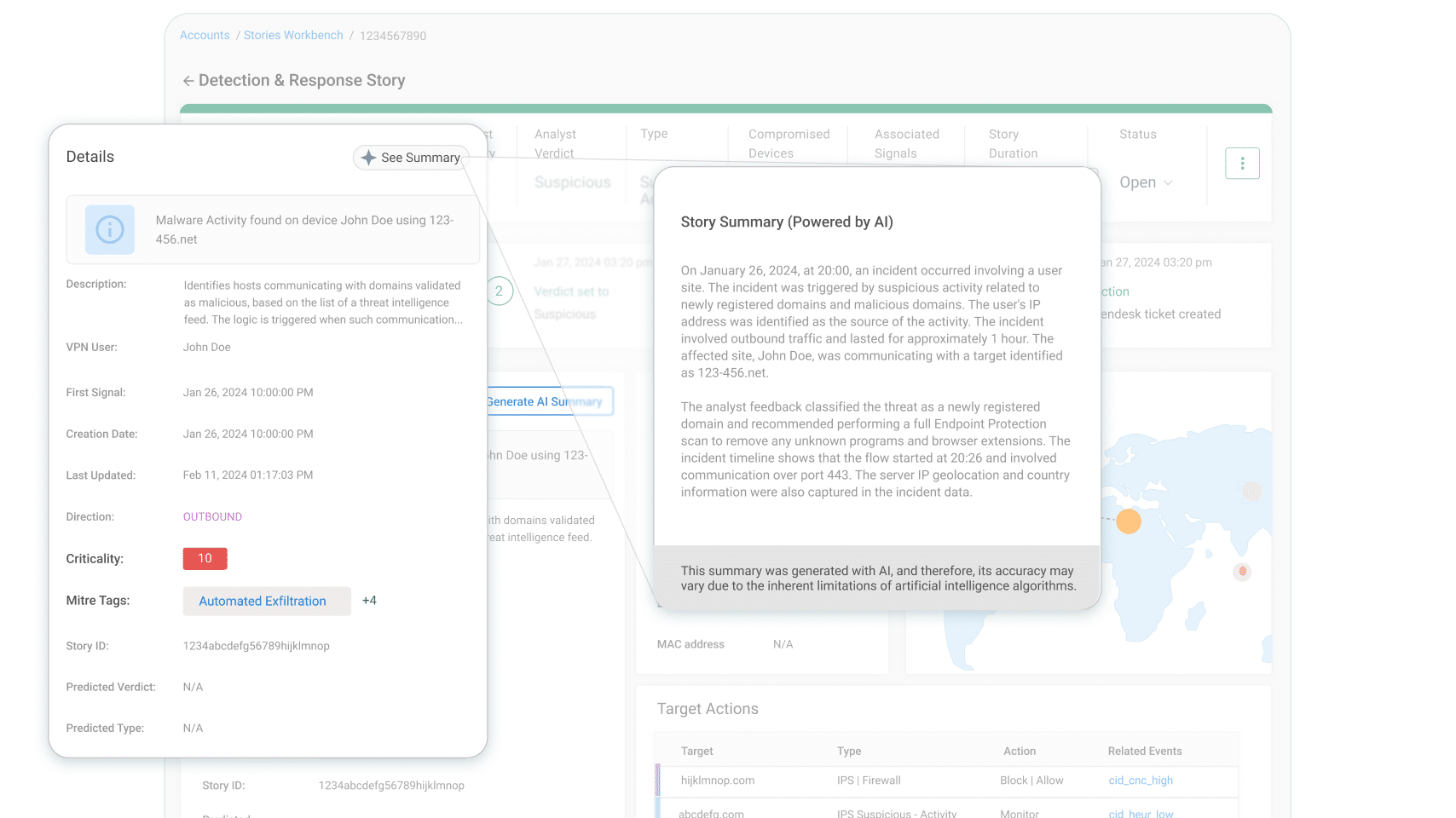

Accélérer les enquêtes sur les incidents avec l’IA générative et le mappage MITRE ATT&CK

XDR de Cato utilise plusieurs technologies à base d’IA pour que les équipes de sécurité travaillent efficacement. L’IA générative est utilisée dans le « storyteller » d’incidents de XDR de Cato qui établit un lien entre les points de données d’un incident à un récit de menace pour produire un résumé facile à comprendre et simple à communiquer.

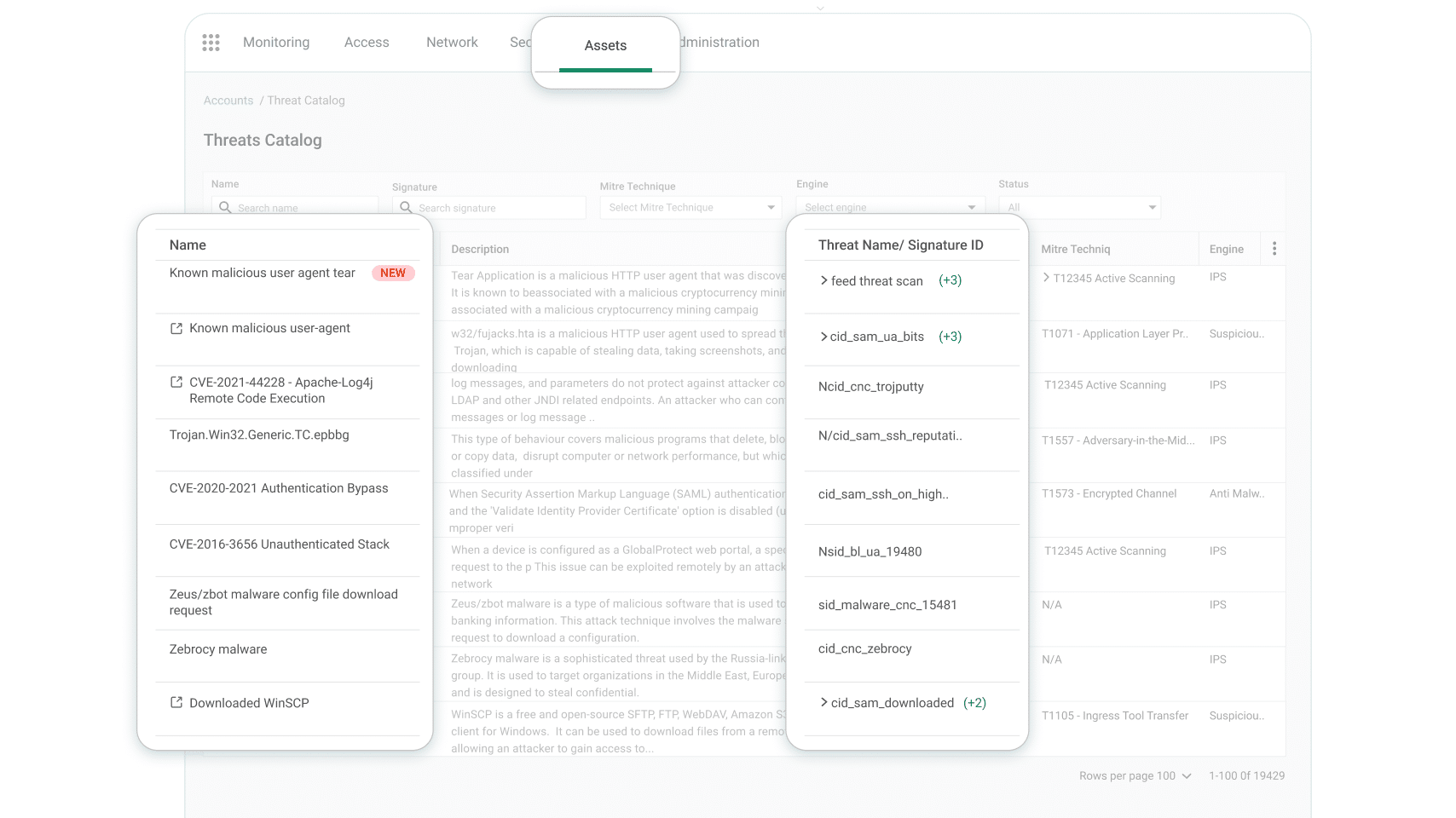

Pour contribuer plus encore à l’analyse des menaces et des risques, les incidents révélés par XDR de Cato sont mappés dans des TTP (techniques et procédures tactiques) spécifiques de MITRE ATT&CK, aidant les équipes de sécurité à comprendre précisément la progression de l’attaquant dans la « kill chain » de l’attaque.

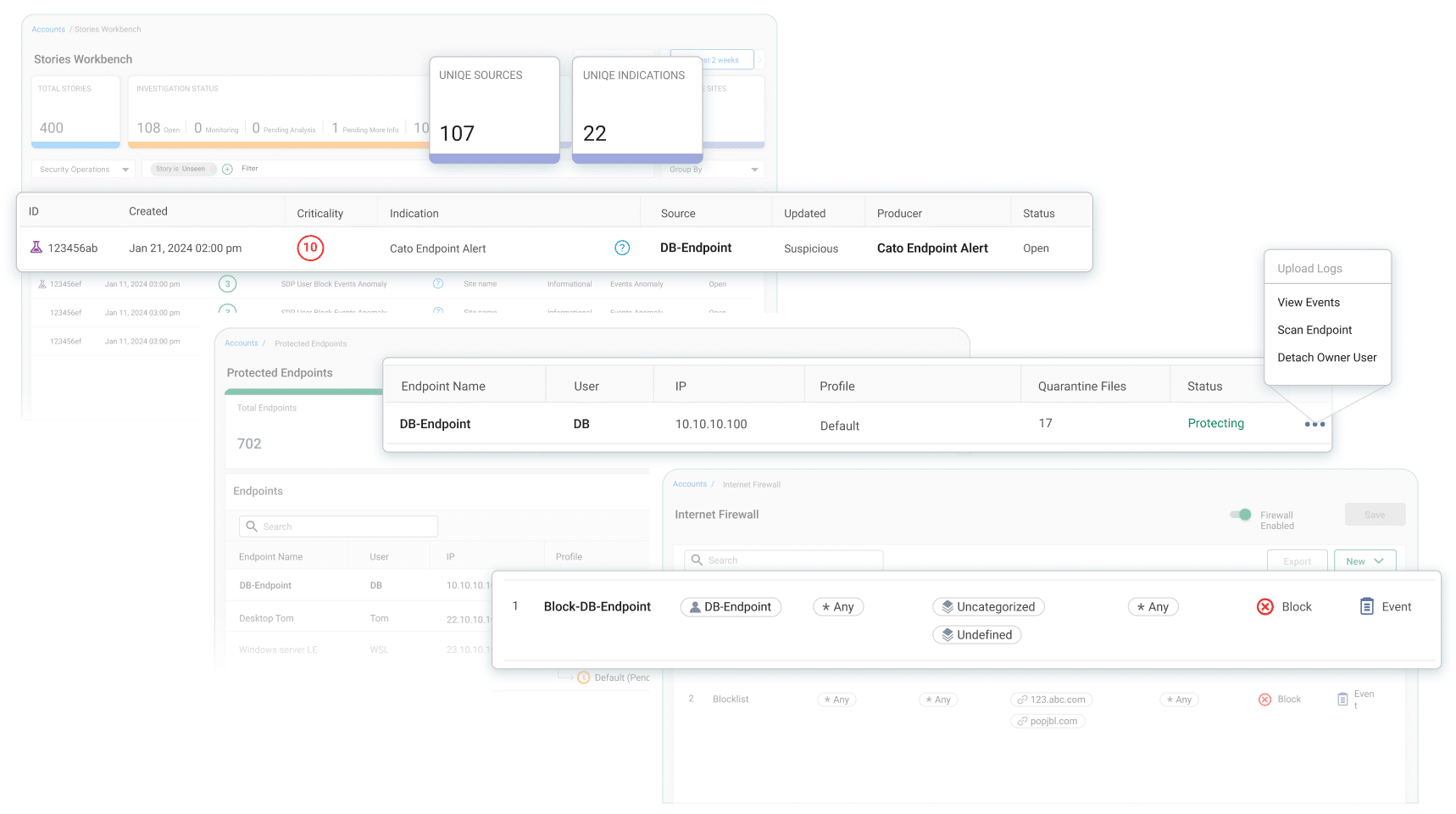

Une visibilité et un contrôle de bout en bout permettent une correction rapide

Les solutions XDR présentent un défi commun, à savoir que les actions correctives sont exécutées sur des plates-formes disparates.

XDR de Cato est une fonctionnalité native de la plate-forme Cato SASE Cloud qui permet aux équipes de sécurité de remédier aux menaces actives depuis une solution unique. Les règles de pare-feu pour le confinement des endpoints et des attaques peuvent être définies en quelques minutes, bloquant ainsi le trafic malveillant vers et en provenance d’Internet et empêchant la diffusion de malware sur le WAN. L’analyse EPP peut être déclenchée immédiatement, nettoyant de manière proactive les endpoints susceptibles d’être infectés et compromis, le tout à partir d’une application de gestion unique.

Un XDR ouvert optimisé par une intelligence artificielle/un machine learning hautement qualifiés et éprouvés

XDR de Cato est une solution XDR ouverte qui collecte, dans un lac de données unique, des données brutes provenant de capteurs natifs de la plateforme Cato SASE Cloud enrichies d’événements provenant de capteurs externes tels que des EDR (Endpoint Detection and Response) tiers. XDR de Cato utilise des algorithmes avancés à base d’intelligence artificielle et de machine learning pour rechercher des menaces et détecter des anomalies. Les algorithmes sont développés par d’anciens analystes de sécurité et de données militaires, formés sur des pétaoctets de données et des billions d’événements, et déjà éprouvés sur des dizaines de milliers d’incidents de sécurité confirmés. XDR de Cato permet aux équipes SOC de réduire le temps de réponse aux menaces et de remédier rapidement aux incidents affectant la sécurité.

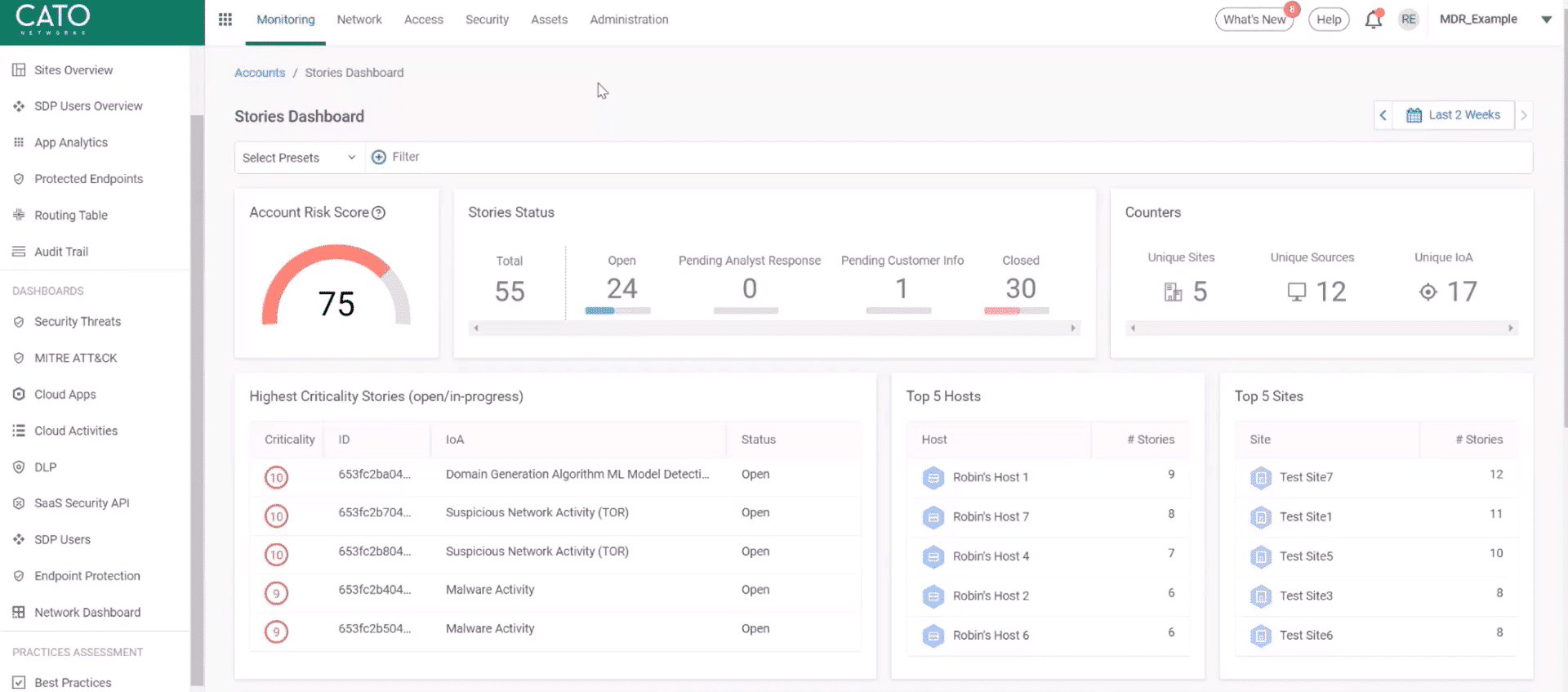

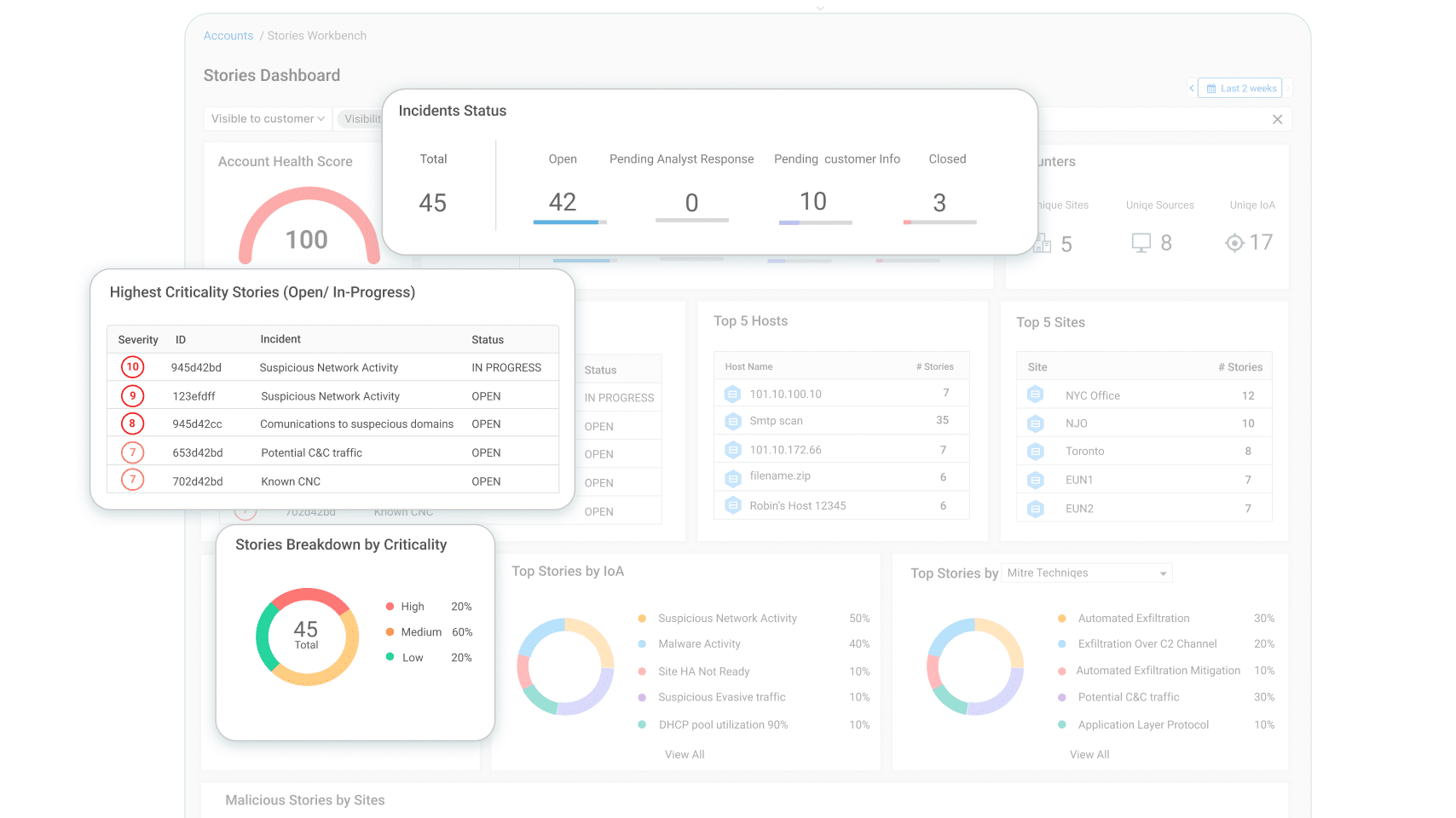

Console unique pour la détection, l’investigation et la réponse aux menaces (TDIR)

XDR de Cato fournit aux équipes SOC une console unique pour gérer l’ensemble du cycle de vie des incidents. Le tableau de bord XDR dans l’application de gestion Cato (CMA) indique tous les incidents, leur état, ainsi que leur risque et leur priorité calculés par une fonction d’apprentissage machine. L’investigation sur les incidents individuels est accessible en un clic, avec une structure commune de présentation des données pour une analyse plus approfondie, enrichie par des idées et des recommandations alimentées par l’intelligence artificielle. La correction est effectuée via la même interface, ce qui aide les équipes SOC à éviter de basculer entre plusieurs consoles de gestion, améliorant ainsi l’efficacité et réduisant le potentiel d’erreur humaine.

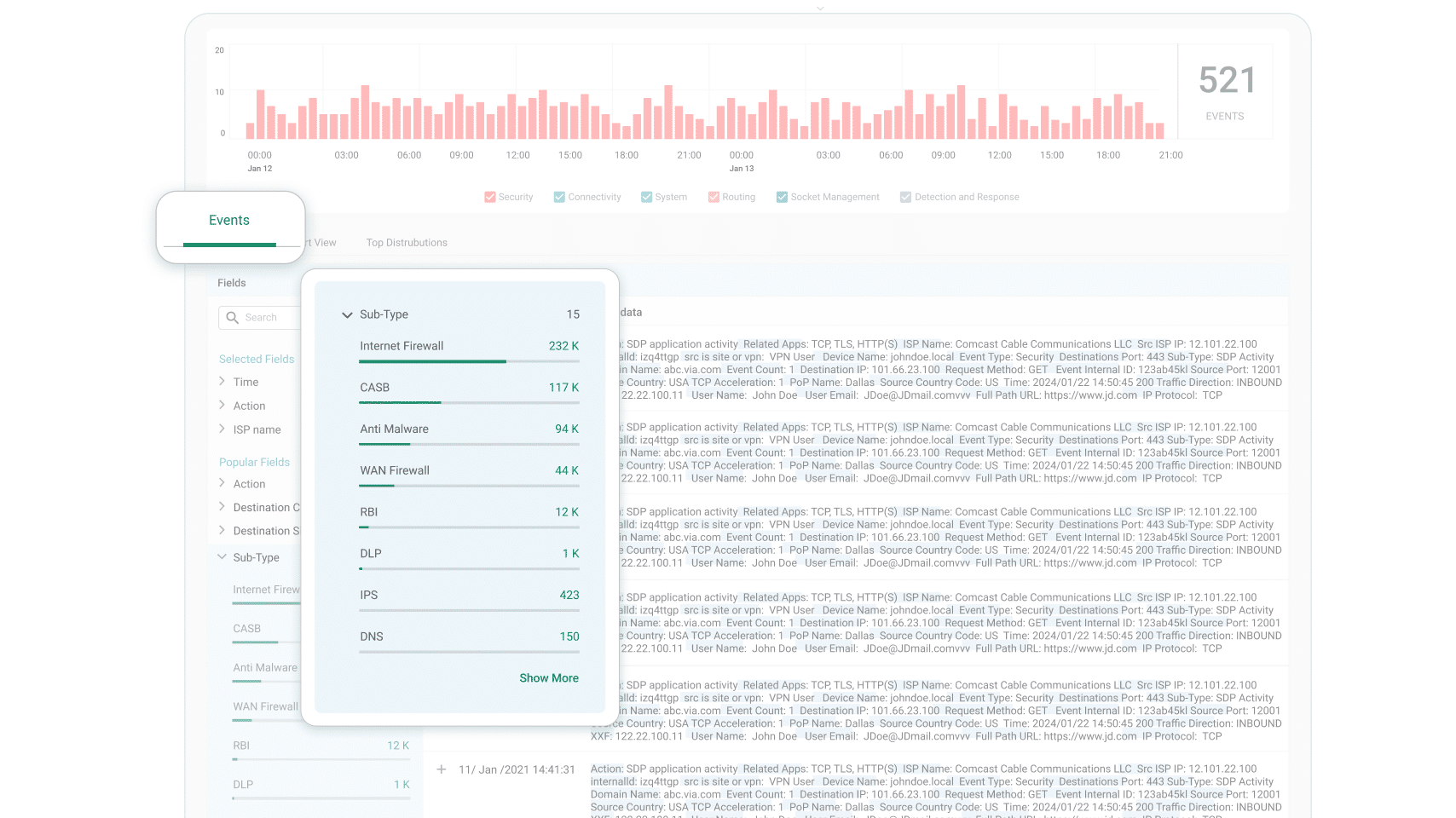

La plus large gamme de capteurs natifs du secteur offre une meilleure détection et une réponse plus rapide

XDR de Cato tire parti des capacités de sécurité de la plate-forme Cato SASE Cloud comme ses capteurs natifs. Les données provenant de NGFW, SWG, IPS, NGAM, DNS Security, CASB, DLP et RBI de Cato sont stockées dans le lac de données Cato pour servir d’entrées de haute qualité à XDR de Cato. Étant donné que les données des capteurs natifs ne sont pas réduites à la source, les algorithmes d’IA/ML de XDR par Cato sont significativement moins susceptibles de passer à côté de signaux critiques que des données de traitement par IA/ML provenant de sources externes. Les équipes SOC bénéficient d’un niveau inégalé de précision en ce qui concerne les incidents et d’une multitude de données pour les enquêtes.

Améliorer l’efficacité et réduire les faux positifs grâce à une solution de veille à base d’apprentissage machine sur les menaces à l’échelle du cloud

XDR de Cato est enrichi de plus de 250 sources intelligentes de menaces, générant plus de 5 millions d’enregistrements d’indicateurs de compromission valides. Cato utilise une plate-forme d’apprentissage machine dédiée à l’échelle du cloud pour ingérer des flux de renseignements sur les menaces provenant de centaines de sources, traiter et examiner chaque enregistrement d’indicateur de compromission qu’ils contiennent, et tenir à jour une liste noire et une liste blanche précises, le tout sans intervention humaine.

Cato fournit aux équipes de sécurité des renseignements sur les menaces à jour pour un fonctionnement efficace avec près de zéro faux positifs.

La plate-forme Cato SASE Cloud alimente le secteur numérique

Les clients ont recours à Cato pour éliminer les architectures héritées complexes composées de multiples solutions de sécurité ciblées et de services réseau coûteux.

La plate-forme SASE de Cato, unique en son genre, fournit de façon uniforme et autonome un accès sécurisé et optimisé aux applications, partout et pour tous.

Cato Networks a été nommée leader dans le Magic Quadrant™ de Gartner® pour les SASE à fournisseur unique 2024.

« Cato Networks est la tête d’affiche de ZTE et de SASE »

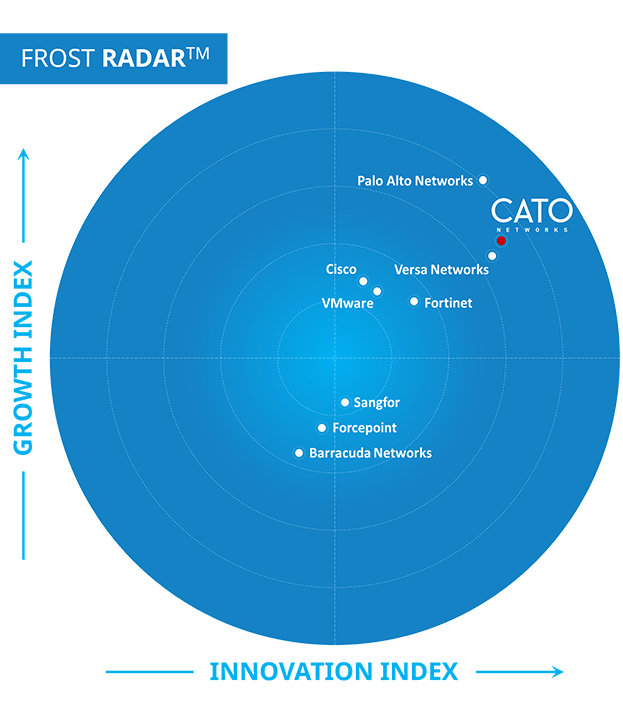

Cato Networks reconnu comme un leader de la croissance et de l’innovation de SASE

Le SASE de Cato identifié comme un « Leader » dans le rapport GigaOm Radar

Cato Networks reconnu comme leader mondial des produits SSE

Transformation du WAN avec SD-WAN : créer une base mature pour le succès de SASE

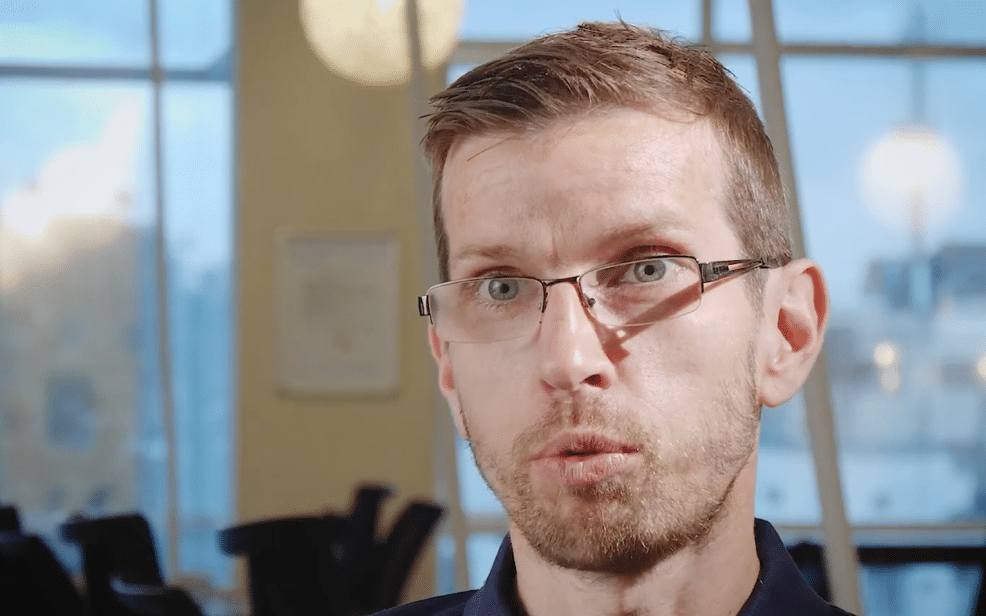

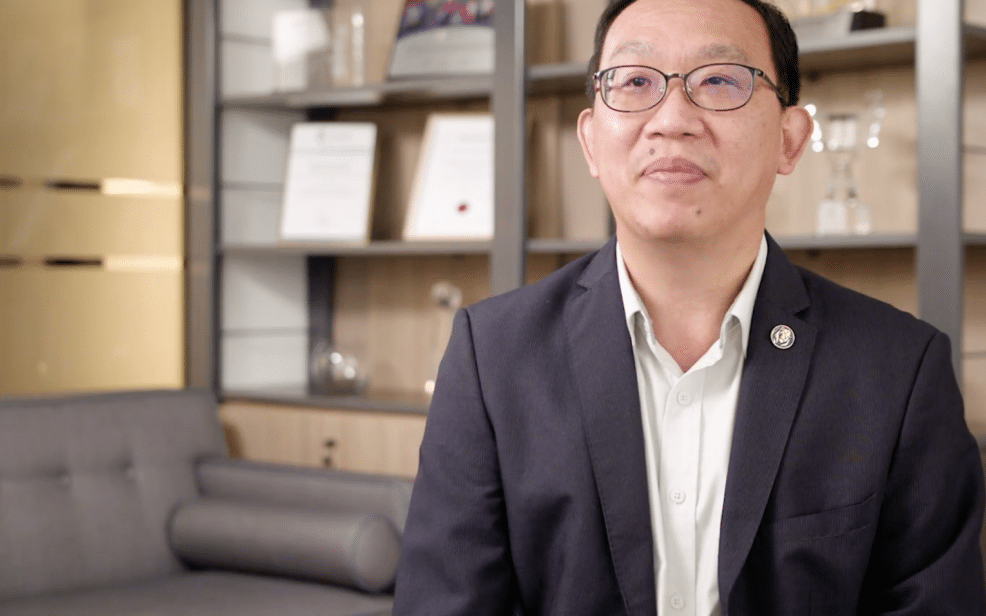

« Nous avons lancé un simulateur de failles et d’attaques sur Cato, les taux d’infection et les mouvements latéraux ont chuté tandis que les taux de détection ont grimpé en flèche. Ces facteurs ont été déterminants pour choisir Cato en tant que fournisseur de sécurité. »

Essayez Cato

La solution que les équipes IT attendaient.

Préparez-vous à être surpris !