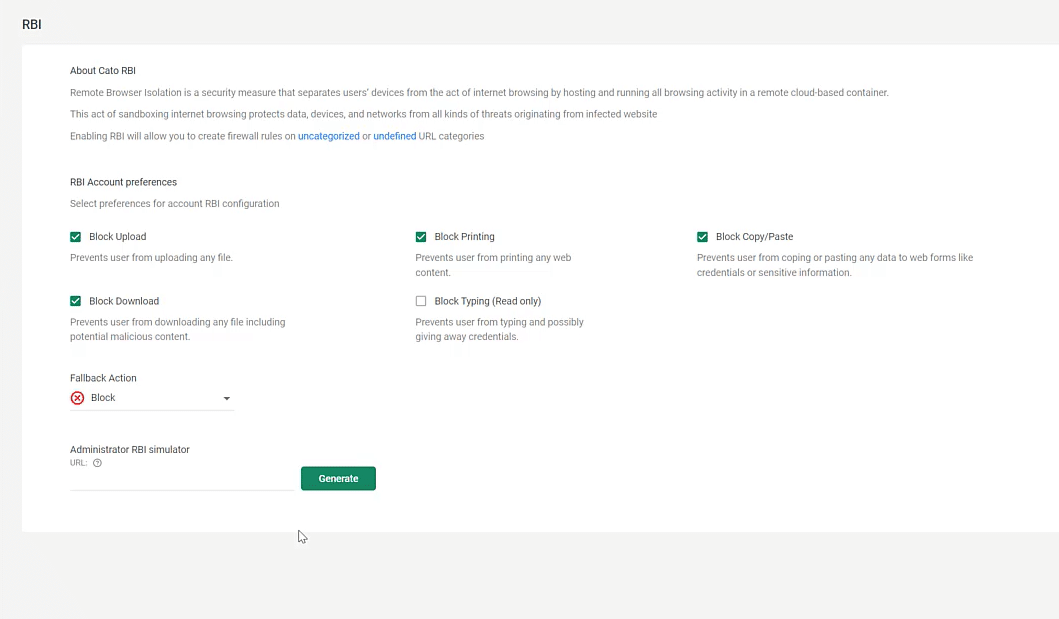

Remote Browser Isolation (RBI)

Remote Browser Isolation balances security and user productivity by allowing access to unknown websites in a safe, isolated environment. With an instant-on RBI, administrators can greatly reduce tickets requesting access to blocked sites, and users enjoy uninterrupted productivity with a secure, streamlined experience.

RBI Capabilities

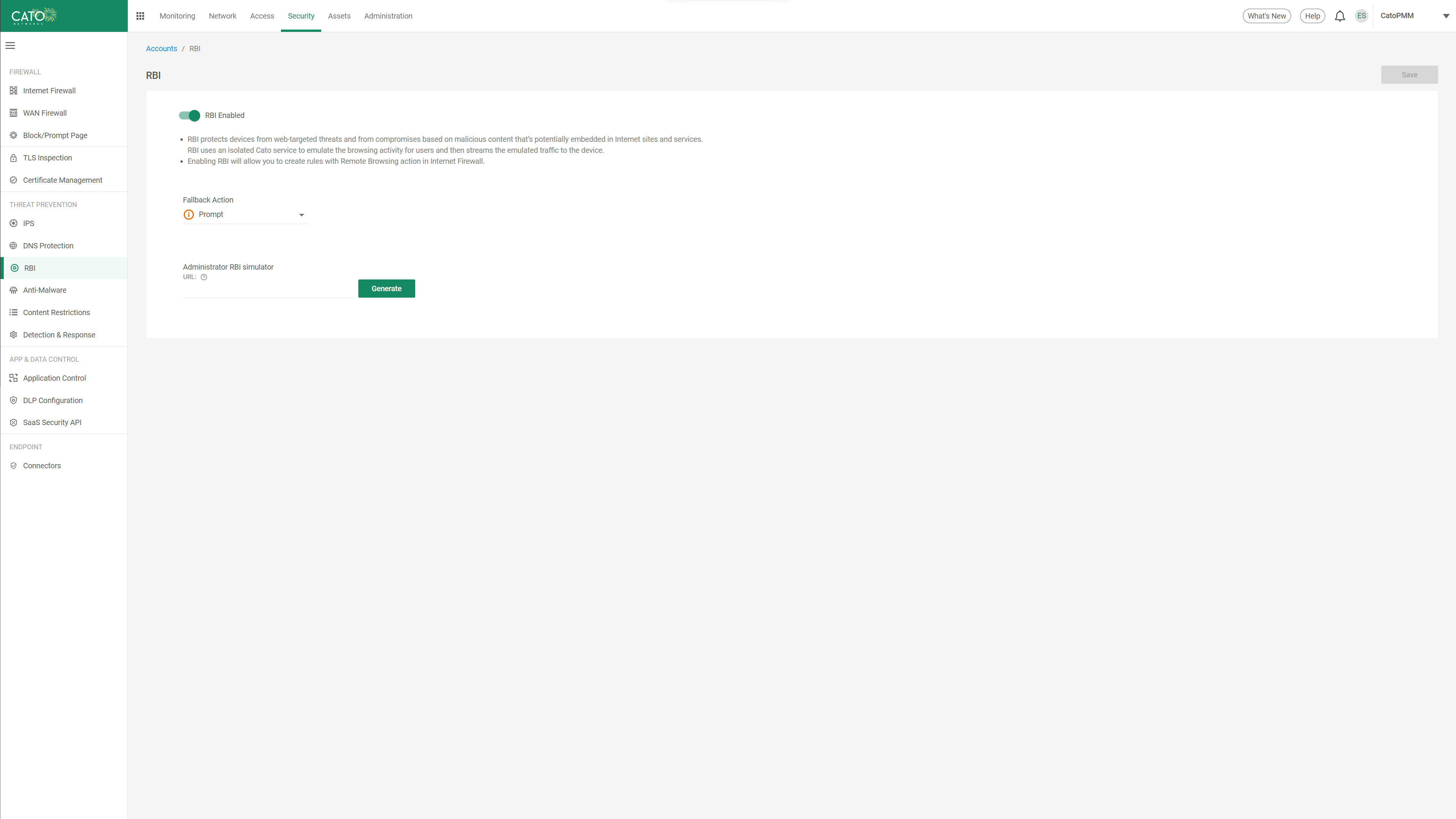

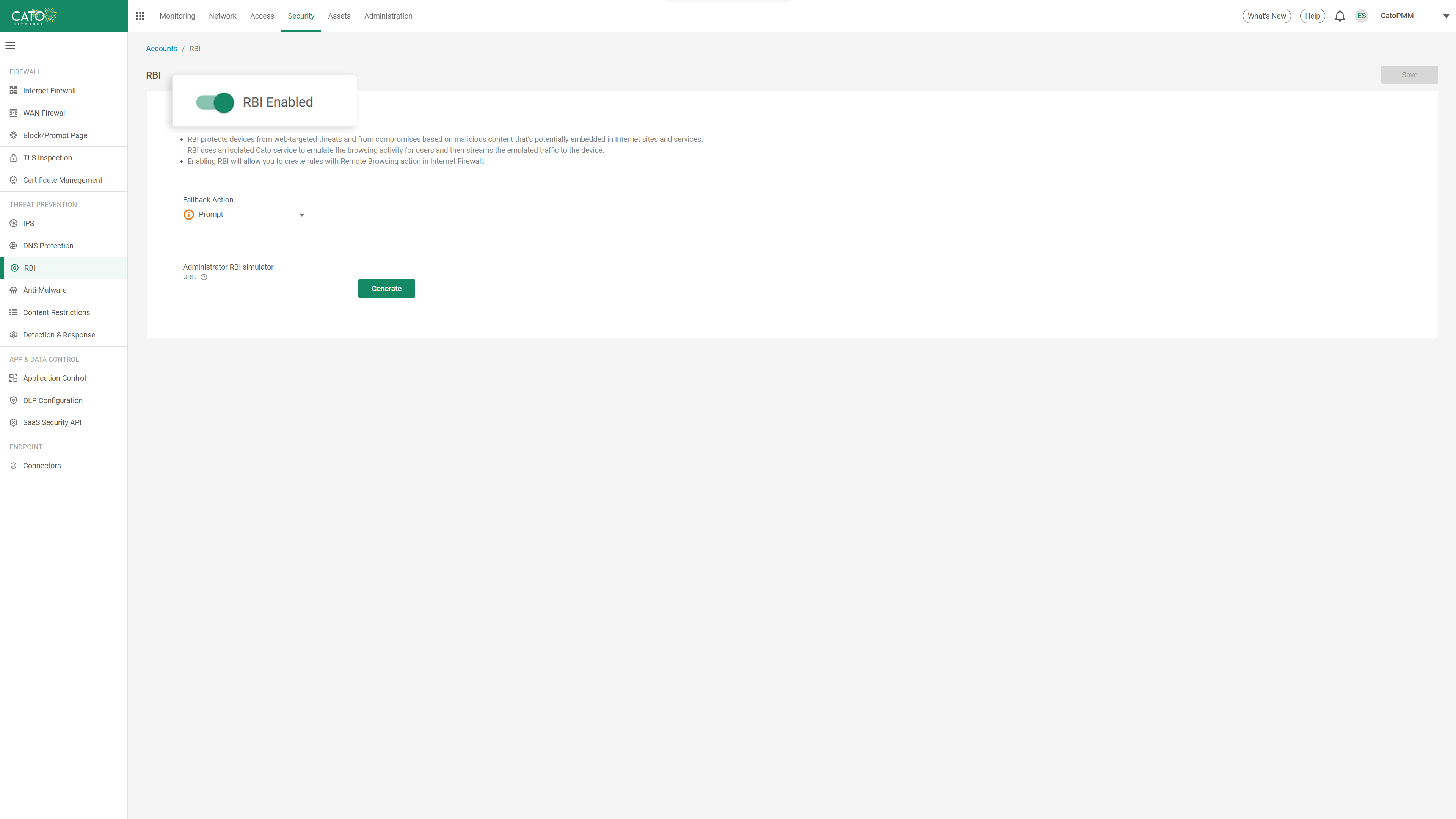

Instant Deployment with Cloud-delivered Safe Browsing

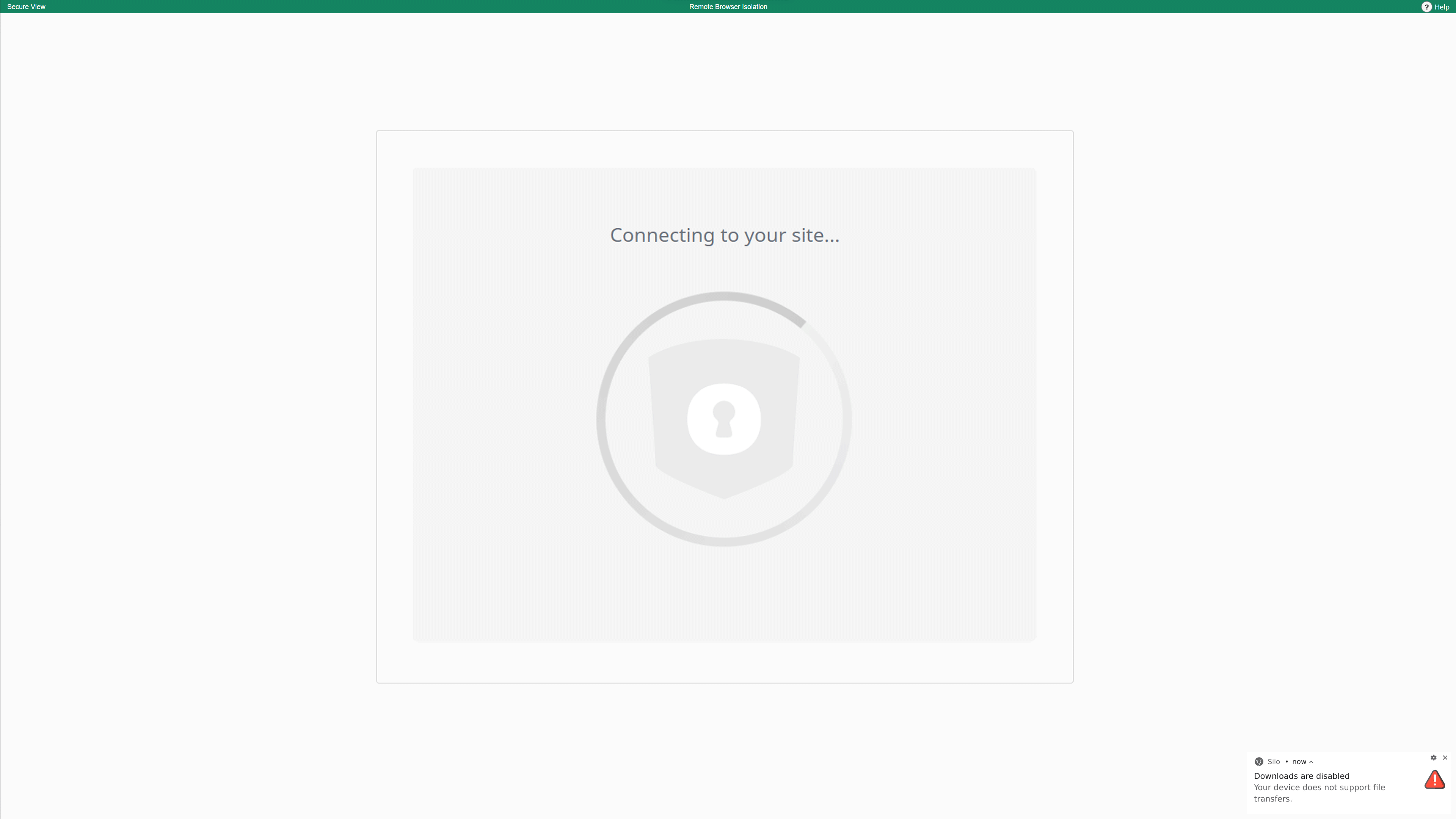

Cato RBI can be quickly enabled in just a few clicks for all locations and users, without any additional hardware or software to deploy. Access to websites that are uncategorized will automatically be isolated in a remote session, streaming graphical representation of the web content to the user’s browser.

Reduce the Risk of Web-based Attacks

Web browsing poses a significant risk since code is executed locally on the user’s device, potentially allowing the delivery of malware, credential theft, or other malicious activity. RBI isolates website code from the endpoint by rendering the site in a containerized environment that is destroyed completely at the end of the session. This process happens seamlessly and transparently to the user and prevents malicious code from reaching the device, allowing administrators an alternative to outright blocking uncategorized sites.

Manage and Control Risky Web Access Patterns

Admins need to understand internet access patterns and risk to track and monitor which sites are loaded with RBI, and which users use it most frequently. Cato enables admins to easily filter the unified event log, and track RBI events based on destination, user identity, volume, and other metrics. RBI policies can then be fine-tuned to match the enterprise specific needs. Using a dedicated tool in the Cato Management Applications, admins can manually load any site with RBI for further investigation and troubleshooting.

Important Protection Against Phishing and Ransomware

Undefined and uncategorized sites are often used for phishing campaigns and ransomware delivery. Cato RBI automatically launches undefined and uncategorized sites in a completely isolated environment, preventing transfer of data and files to and from the user device. As a result, RBI eliminates such websites as a threat vector, providing organizations significantly stronger protection from phishing and ransomware with zero effort and no impact on user productivity.

La plate-forme Cato SASE Cloud alimente le secteur numérique

Les clients ont recours à Cato pour éliminer les architectures héritées complexes composées de multiples solutions de sécurité ciblées et de services réseau coûteux.

La plate-forme SASE de Cato, unique en son genre, fournit de façon uniforme et autonome un accès sécurisé et optimisé aux applications, partout et pour tous.

Cato Networks a été nommée leader dans le Magic Quadrant™ de Gartner® pour les SASE à fournisseur unique 2024.

« Cato Networks est la tête d’affiche de ZTE et de SASE »

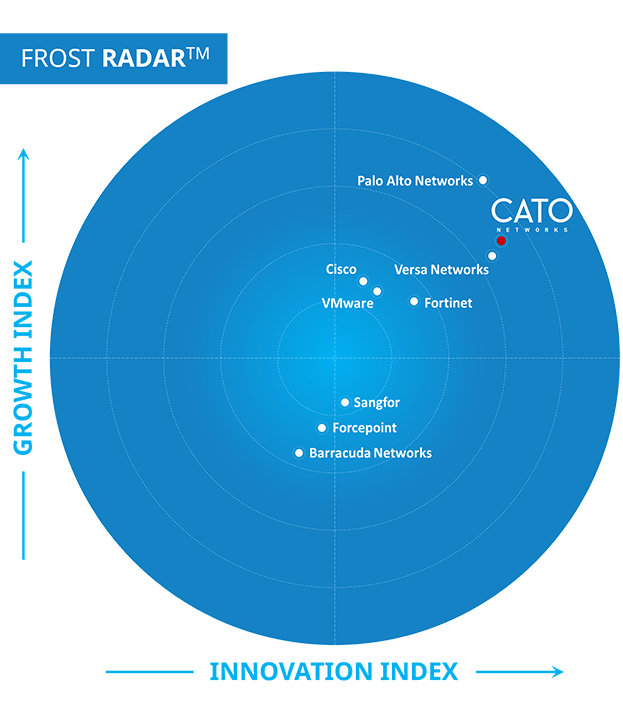

Cato Networks reconnu comme un leader de la croissance et de l’innovation de SASE

Le SASE de Cato identifié comme un « Leader » dans le rapport GigaOm Radar

Cato Networks reconnu comme leader mondial des produits SSE

Transformation du WAN avec SD-WAN : créer une base mature pour le succès de SASE

« Nous avons lancé un simulateur de failles et d’attaques sur Cato, les taux d’infection et les mouvements latéraux ont chuté tandis que les taux de détection ont grimpé en flèche. Ces facteurs ont été déterminants pour choisir Cato en tant que fournisseur de sécurité. »

Essayez Cato

La solution que les équipes IT attendaient.

Préparez-vous à être surpris !