Recherche sur la sécurité

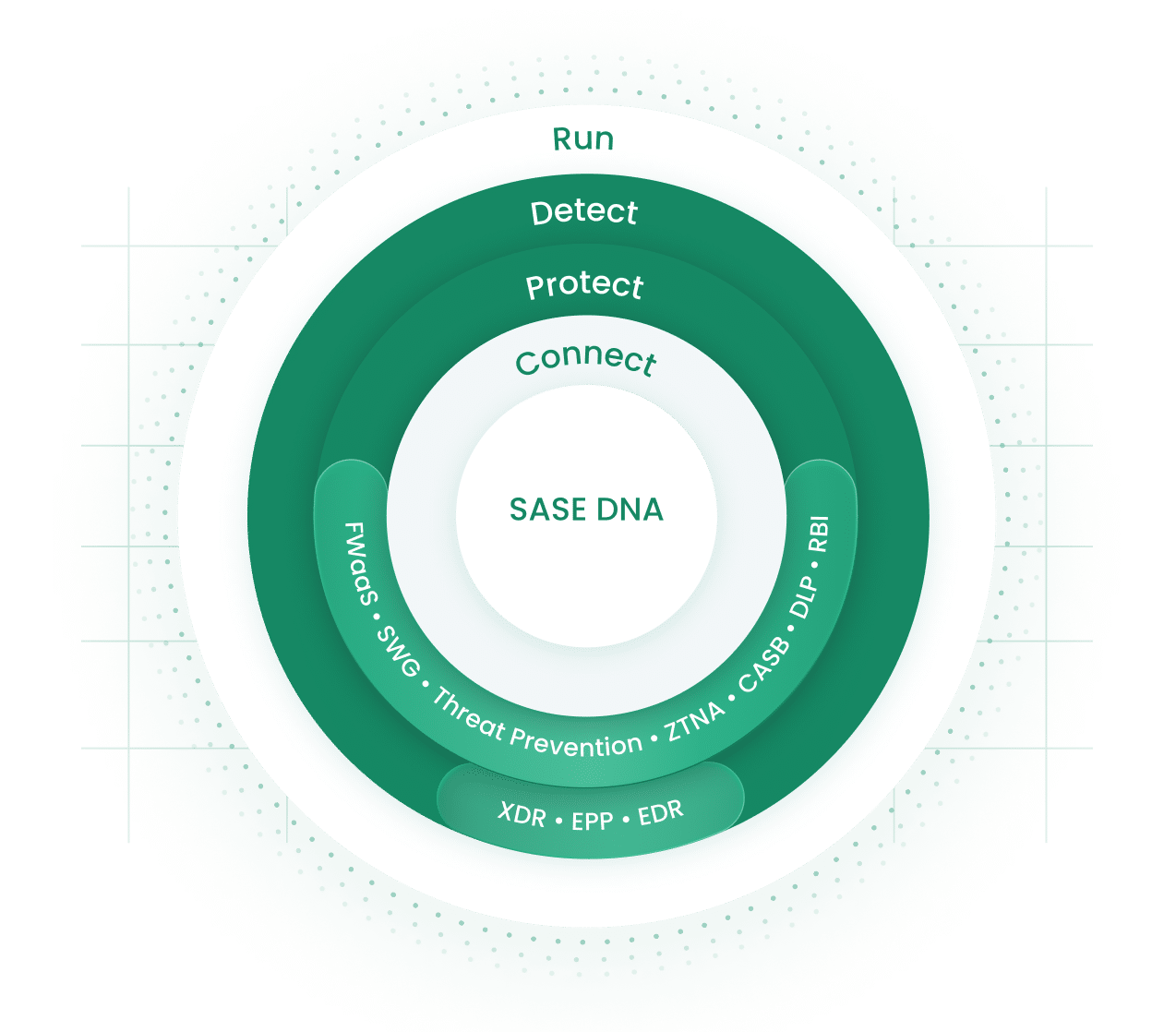

Cato Networks a été construit avec un ADN basé sur la sécurité et la mise en réseau dans une seule et même entreprise. Toutes nos capacités de sécurité sont fournies dans une seule plateforme cloud-native, tandis que nos chercheurs spécialisés travaillent 24 heures sur 24 et 7 jours sur 7 pour garantir la meilleure protection à nos clients. Avec Cato, les entreprises bénéficient d’une inspection cohérente et d’une application des politiques en tout lieu avec des moteurs de sécurité toujours actualisés – en offrant la confiance recherchée par les équipes de sécurité et l’expérience appréciée par les utilisateurs finaux.

Une véritable entreprise de sécurité

Un fournisseur de sécurité avec un véritable ADN de sécurité auquel vous pouvez faire confiance

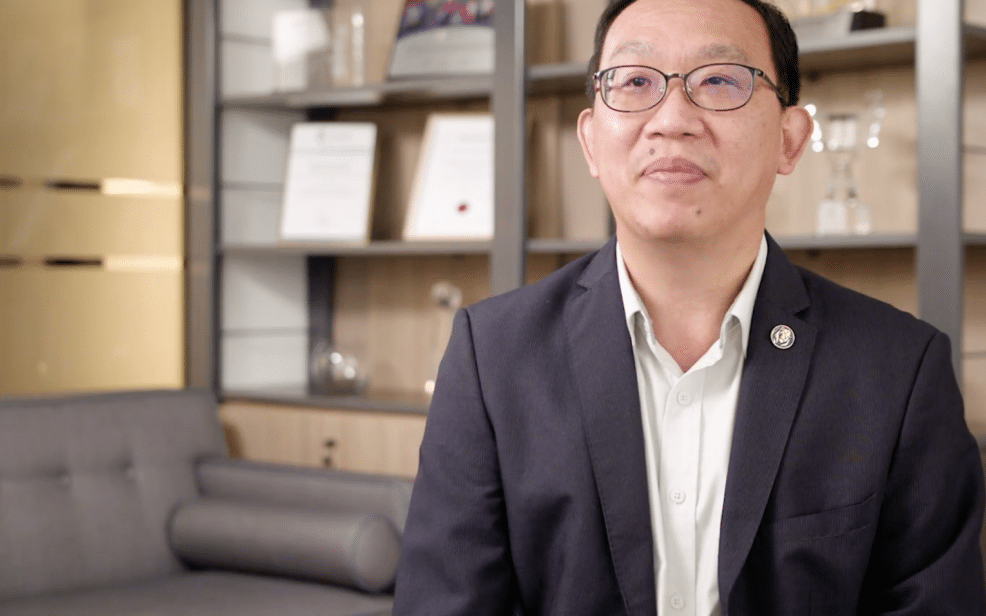

Fondée et dirigée par l’un des parrains de la cybersécurité, Shlomo Kramer (cofondateur de Check Point Software et Imperva), l’équipe de Cato Networks possède un véritable ADN de sécurité. L’équipe est composée de vétérans de l’industrie de la sécurité et d’anciens experts en recherche sur les menaces du renseignement militaire. La solution est conçue de A à Z pour fournir une sécurité de niveau professionnel à chaque entreprise. Les clients bénéficient d’un partenaire de confiance qui comprend la sécurité dans tous ses aspects et fournit des résultats qui améliorent continuellement la posture de protection de l’entreprise.

Cato CTRL : Partage des renseignements et de la recherche sur les menaces avec la cybercommunauté

Le Cato Cyber Threats Research Lab (CTRL) effectue des recherches permanentes en matière de sécurité dans un large éventail de domaines, fournissant des renseignements exploitables, fiables et opportuns concernant les menaces. Les experts du CTRL de Cato publient des blogs, des documents de recherche, des rapports et des webinaires de type masterclass, tous disponibles sur la page Cato CTRL.

Un système de renseignement sur les menaces automatisé et géré par l’intelligence artificielle

Des renseignements actualisés sur les menaces sont essentiels pour maintenir une posture de sécurité optimale et bloquer le malware, le phishing, le ransomware et les autres cyberattaques. Les équipes d’experts en sécurité de Cato ont développé un système de réputation basé sur l’intelligence artificielle qui regroupe et évalue de manière autonome les indicateurs de menaces provenant de plus de 250 flux de renseignements. Le système surveille en permanence la qualité et la pertinence des enregistrements sur les menaces et simule leur impact potentiel sur le trafic réel. Une liste noire mise à jour et agrégée est automatiquement publiée sur la plate-forme Cato SASE Cloud, garantissant une protection actualisée avec près de zéro faux positif et sans aucune implication du client.

Atténuation rapide des menaces émergentes

Les entreprises éprouvent souvent des difficultés à gérer les processus, les ressources et le temps nécessaires pour protéger leurs réseaux contre les nouvelles menaces émergentes (CVE). Grâce à Cato IPS, nous fournissons des correctifs virtuels pour bloquer rapidement les tentatives d’exploitation de ces vulnérabilités et sécuriser les réseaux de nos clients. L’équipe d’experts dédiés de Cato conçoit, teste et déploie de nouvelles règles IPS en un temps record pour s’adapter rapidement aux nouvelles CVE (vulnérabilités et expositions courantes) sans que le client ait besoin d’intervenir. Ces « correctifs virtuels » offrent aux entreprises l’assurance d’être protégées contre les menaces émergentes à haut risque lorsqu’elles mettent à jour et corrigent minutieusement leurs systèmes affectés.

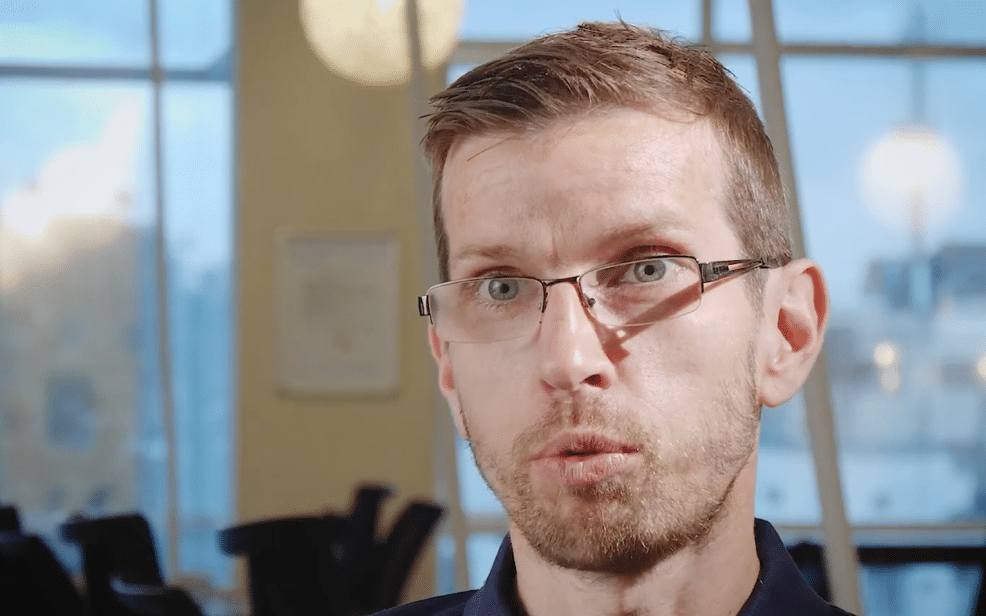

L’équipe de recherche en sécurité de Cato

Les équipes de recherche et d’ingénierie en matière de sécurité de Cato sont composées d’anciens analystes de la cybersécurité et de datascientists des forces armées israéliennes qui travaillent ensemble pour s’assurer que nos clients sont toujours protégés contre les cybermenaces et les attaques connues et émergentes. Leur domaine d’expertise couvre l’analyse avancée des attaques, la rétro-ingénierie, le développement de logiciels, la science des données, l’IA (intelligence artificielle) et le ML (apprentissage machine).

La plate-forme Cato SASE Cloud alimente le secteur numérique

Les clients ont recours à Cato pour éliminer les architectures héritées complexes composées de multiples solutions de sécurité ciblées et de services réseau coûteux.

La plate-forme SASE de Cato, unique en son genre, fournit de façon uniforme et autonome un accès sécurisé et optimisé aux applications, partout et pour tous.

Cato Networks a été nommée leader dans le Magic Quadrant™ de Gartner® pour les SASE à fournisseur unique 2024.

« Cato Networks est la tête d’affiche de ZTE et de SASE »

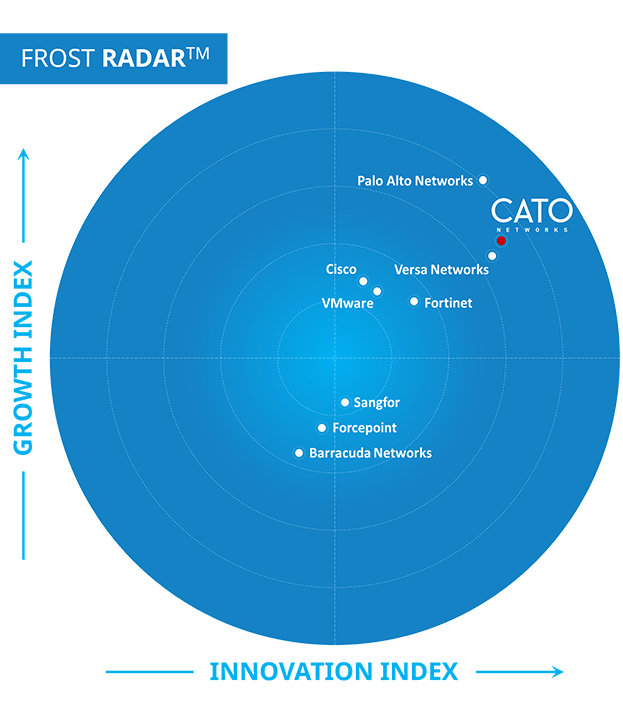

Cato Networks reconnu comme un leader de la croissance et de l’innovation de SASE

Le SASE de Cato identifié comme un « Leader » dans le rapport GigaOm Radar

Cato Networks reconnu comme leader mondial des produits SSE

Transformation du WAN avec SD-WAN : créer une base mature pour le succès de SASE

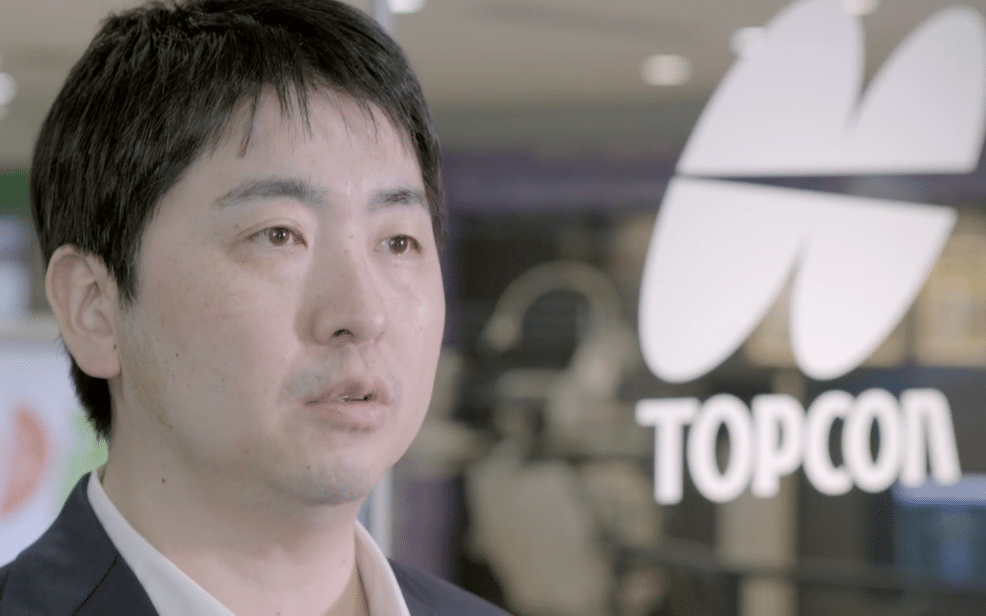

« Nous avons lancé un simulateur de failles et d’attaques sur Cato, les taux d’infection et les mouvements latéraux ont chuté tandis que les taux de détection ont grimpé en flèche. Ces facteurs ont été déterminants pour choisir Cato en tant que fournisseur de sécurité. »

Essayez Cato

La solution que les équipes IT attendaient.

Préparez-vous à être surpris !